Ich bin vor ein paar Wochen umgezogen. Mein neuer Mitbewohner hat ebenso wie ich einen Heimserver mit in die neue Wohnung getragen. Damit wir Strom sparen, soll aus den zweien ein neuer werden, auf dem dann mit Xen mehrere virtualisierte Systeme laufen. Im Zuge dessen schaue ich mir gerade verschiedene Plattformen an. Zur Auswahl stehen da unter anderem eisXen, von dem zur Zeit intern die beta 6 getestet wird. Außerdem in der engeren Wahl der c’t-Debian-Server, der ebenfalls Xen als Basis nutzt. Vielleicht wird es auch eine selbstgestrickte Lösung mit Debian oder Gentoo, mal sehen.

Ich bin vor ein paar Wochen umgezogen. Mein neuer Mitbewohner hat ebenso wie ich einen Heimserver mit in die neue Wohnung getragen. Damit wir Strom sparen, soll aus den zweien ein neuer werden, auf dem dann mit Xen mehrere virtualisierte Systeme laufen. Im Zuge dessen schaue ich mir gerade verschiedene Plattformen an. Zur Auswahl stehen da unter anderem eisXen, von dem zur Zeit intern die beta 6 getestet wird. Außerdem in der engeren Wahl der c’t-Debian-Server, der ebenfalls Xen als Basis nutzt. Vielleicht wird es auch eine selbstgestrickte Lösung mit Debian oder Gentoo, mal sehen.

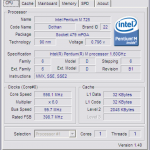

Vorher wollte ich allerdings die eine oder andere Sache testen. Da wir nicht unendlich viele Festplatten zur Verfügung haben, dachte ich mir, dass man das auch mit VMware probieren kann – dachte ich. Da hab ich nun 2 GB Arbeitsspeicher in meinem Notebook und einen fortschrittlichen Prozessor und dann hat Intel im Dothan-Kern die PAE weggelassen. Das macht das Ausführen eines Xen-Kernels auf dieser Maschine (auch in VMware) unmöglich. Blöde Spielverderber! :-(